清除 XSS 漏洞是 Web 开发中非常重要的一个安全措施,可以有效地防止客户端输入的恶意脚本被执行,保护用户数据的安全性。在 PHP 中,我们可以使用一些函数来清除 XSS 攻击。本文将重点介绍如何使用 PHP 来清除 XSS 漏洞,并提供一些常用的 XSS 清理函数。

首先,我们需要理解什么是 XSS 攻击。XSS(Cross Site Scripting)是一种常见的 Web 漏洞,攻击者通过在网页中插入恶意脚本,使其在用户浏览网页时被执行,从而获取用户的敏感信息或者进行其他恶意操作。为了防止这种攻击,我们需要对用户的输入进行过滤和转义。

在 PHP 中,我们可以使用 htmlspecialchars() 函数来转义用户输入的特殊字符。该函数将 HTML 中的特殊字符转换为对应的实体编码,从而防止浏览器解析成可执行的脚本。例如:

```php

$input = '';

$output = htmlspecialchars($input, ENT_QUOTES, 'UTF-8');

echo $output;

```

以上代码将输出 `<script>alert("XSS")</script>`,而不是执行脚本。在 htmlspecialchars() 函数中,第一个参数是要转义的字符串,第二个参数指定了转义的规则,ENT_QUOTES 表示转义单引号和双引号,第三个参数指定了字符编码。

除了使用 htmlspecialchars() 函数外,我们还可以结合使用 strip_tags() 函数来过滤用户输入中的 HTML 标签。该函数会将输入字符串中的 HTML 标签全部删除,防止执行脚本。例如:

```php

$input = 'XSS';

$output = strip_tags($input);

echo $output;

```

以上代码将输出 `XSS`,而不是执行脚本。

如果我们希望保留部分标签,可以使用 strip_tags() 函数的第二个参数来指定要保留的标签。例如,如果要保留 `XSS';

$output = strip_tags($input, 'XSS`,只保留了 `` 标签。 除了使用 htmlspecialchars() 和 strip_tags() 函数外,还可以使用其他一些常用的 XSS 清理函数,例如: - htmlentities():将 HTML 字符实体编码为它们对应的实体编码。 - filter_var():使用指定的过滤器来过滤输入。 - preg_replace():使用正则表达式来替换匹配的内容。 总结起来,清除 XSS 攻击的关键在于对用户输入进行过滤和转义。在 PHP 中,我们可以使用 htmlspecialchars() 和 strip_tags() 函数来转义和过滤用户输入,从而防止恶意脚本的执行。当然,还有其他一些函数可以用来清除 XSS 攻击,开发者可以根据需求选择合适的函数来使用。 需要注意的是,虽然使用这些函数可以有效防止 XSS 攻击,但并不能完全杜绝安全风险。还需要注意其他安全措施,例如数据验证、使用安全的数据库查询语句等,来提高 Web 应用的安全性。 如果你喜欢我们三七知识分享网站的文章,

欢迎您分享或收藏知识分享网站文章

欢迎您到我们的网站逛逛喔!https://www.ynyuzhu.com/

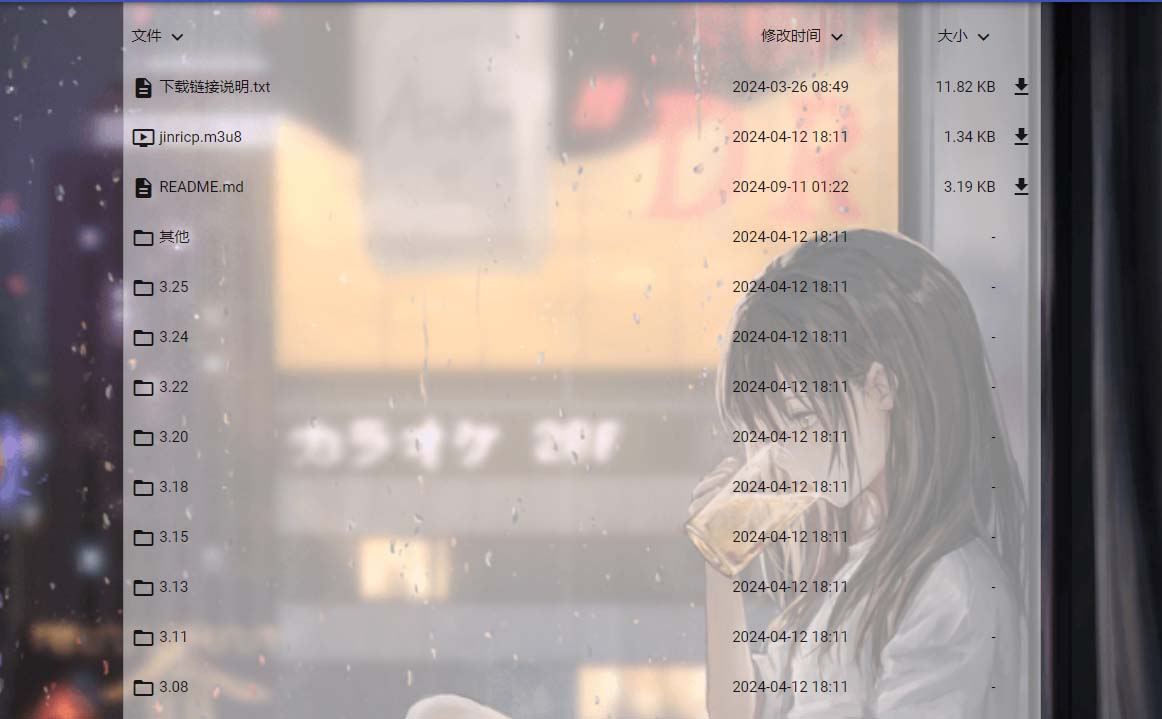

![最新版TikTok 抖音国际版解锁版 v33.8.4 去广告 免拔卡[免费网盘]](https://m.ynyuzhu.com/uploads/20240316/368374f292fe1b61eead785c71e11147.jpg)

发表评论 取消回复